Pharming por Mensajería Multimedia...!!!

El día de hoy recibimos la notificación de un código malicioso llamado 04_00_53_mensaje.exe que se propagaba por correo electrónico, a través del siguiente mensaje:

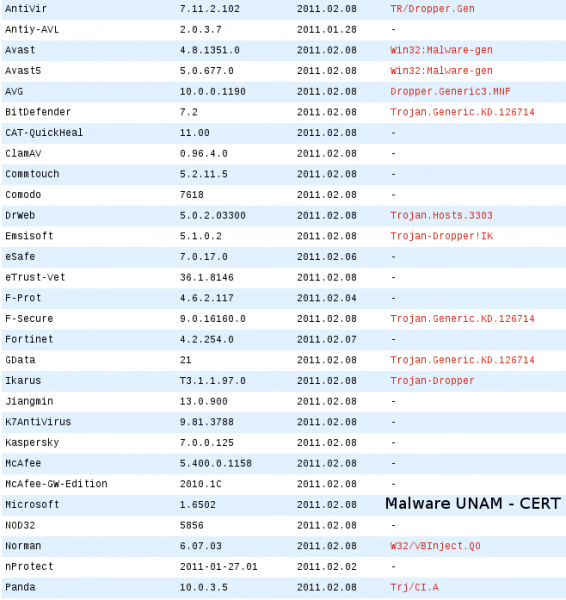

Hasta el momento, sólo es reconocido por los siguientes motores antivirus como amenaza:

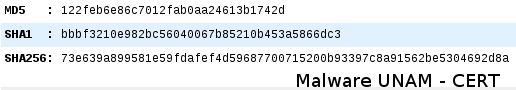

Su información digital es la siguiente:

Al momento de ser ejecutado, se copió a C:/WINDOWS/, con el nombre scssrr.exe, a partir de esta ubicación levantó un proceso que se encargó de realizar consultas DNS para resolver el dominio nuevo.chickenkiller.com.

El resultado de esta consulta, fue la IP utilizada para llevar a cabo el pharming, al modificar el archivo de C:/WINDOWS/System32/drivers/etc/hosts

En nuestro laboratorio de análisis modificamos manualmente el archivo de host con la información anterior y consultamos el sitio www.viabcp.com, con lo que fuimos redireccionados a un sitio de phishing del banco peruano.

En otras ocasiones, nos hemos encontrado que el autor del código malicioso levanta un servidor http en el mismo equipo infectado y efectúa la modificación del archivo de hosts, redireccionando a localhost. Aquí, se mantiene un sitio de phishing del mismo banco, con lo cual, cuando el usuario ingresa en el navegador, el sitio, es redireccionado a su propio equipo y el robo de información se lleva a cabo desde una página web específica a través de JavaScript.

Desafortunadamente en esta ocasión, no pudimos determinar si efectúa otra redirección para robar la información de los usuarios, debido a que el link en la sección “Ingresa a tus cuentas”, no está activado, o bien, el sitio no está terminado.